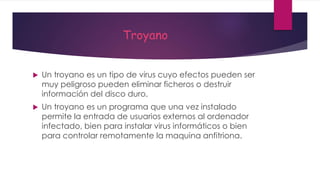

TOP 6: Los troyanos de acceso remoto (RAT) más utilizados por los hackers rusos. Cuál es el mejor según los expertos en análisis de malware

Así actúa un troyano, el 'malware' más popular diseñado para controlar de forma remota su ordenador - elEconomista.es